Interests: (Web) Content Management, Identity Management, Open Source, Search

Email: bob.lannoy [at] smals.be

Twitter:@boblannoy

List documents:

List of blog posts:

-

Er zit een hacker in mijn diepvries!

Posted on

by

Als er rond één term een hype was het laatste jaar, dan was het wel het “Internet of Things”, kortweg IoT. Dit “internet der dingen” uit zich in allerhande alledaagse en steeds meer persoonlijke toestellen die zich kunnen verbinden aan het internet of netwerk, en met elkaar kunnen praten. Endat is niet zonder risico. Intelligente

-

Het quantum aan de macht? – deel 2

Posted on

by

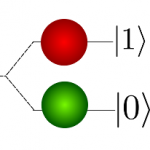

Waar we in een vorige post hebben gezien waar de fundamenten van quantum computing liggen en wat de theoretische mogelijkheden zijn, dan gaan we nu eens kijken hoe het op het vlak van technische realisaties is gesteld. Misschien toch nog eens kort het belangrijkste herhalen: Qubits (quantum bits) zijn superpositie van twee toestanden. Ze stellen

-

Het quantum aan de macht?

Posted on

by

Af en toe lezen we in de pers iets over experimenten met ‘qubits’ en het gebruik van quantummechanica in het uitwisselen van cryptografische sleutels. Deze reeks blogposts heeft tot doel om de achterliggende concepten wat duidelijker te maken en vooral aan te geven wat je nu eigenlijk kan en niet kan met quantummechanica in de

-

Doorzoek je interne websites met Nutch

Posted on

by

In een grotere organisatie heb je wel meerdere teams die een eigen website/wiki hebben naast het klassieke intranet. Vaak is dit niet geïntegreerd, terwijl dit een interessante bron van informatie kan zijn. Zoekmachines zijn de methode bij uitstek om disparate bronnen samen te brengen en doorzoekbaar te maken zonder alle sites samen te brengen op

-

Ga veilig om met uw geprivilegieerde accounts

Posted on

by

Er gaat geen dag voorbij of we lezen wel ergens in de pers een bericht over het verlies van confidentiële gegevens, computerinbraken of gesaboteerde systemen. Ondanks dat deze verhalen sterk gemediatiseerd worden door security vendors zit er een grond van waarheid in. Een standaard IT-systeem blijft op vele vlakke kwetsbaar voor zowel externe als interne

-

Inventaris Open Source en (open) standaarden

Posted on

by

Naar aloude gewoonte is onze inventaris met Open Source software en (open) standaarden gepubliceerd. De focus van deze inventaris ligt vooral op verschillende grote IT-domeinen en niet zozeer op alledaagse open source productiviteitstools. Deze publicatie is een forse update met 20 nieuwe en een 20-tal gewijzigde documenten. In deze publicatie werden verschillende nieuwe domeinen toegevoegd

-

Rest & IAM – Part 3 : SCIM

Posted on

by

In mijn twee vorige posts (deel 1 en deel 2) heb ik gesproken over de opkomst van een REST-gebaseerde aanpak in Identity Management. Grote internetspelers gaan volop voor een naar hun zeggen “eenvoudige en lichte” aanpak, getuige daarvan het massale gebruik van OAuth. Je kan echter pas iemand authentiseren of toelaten tot je systeem als

-

Is LDAP dood?

Posted on

by

Op 10 en 11 oktober vond er een LDAP conferentie plaats in Heidelberg. Het evenement trok een 60-tal deelnemers met vertegenwoordigers van de belangrijkste open source LDAP-implementaties (OpenLDAP, OpenDJ, ApacheDS) en mensen die aan de basis lagen van de LDAP-specificaties. Jammer genoeg waren de grote commerciële spelers, zoals Microsoft en Oracle niet aanwezig. Een kleinere

Keywords:

AI analytics artificial intelligence blockchain chatbot coding computational creativity cryptography Cybersecurity data quality Data Quality Tools development EDA Event gdpr GIS governance Graph Databases Knowledge Graph Machine Learning Master Data Management Natural Language Processing Open Source Privacy Privacy by design pseudonymisation quantum computing Security software design source code